Патчи, выпущенные Microsoft, устраняют не все проблемы.

Несмотря на ряд патчей, выпущенных Microsoft с целью устранения критических уязвимостей во встроенном в Windows антивирусе Windows Defender, один из его ключевых компонентов, движок MsMpEng, по-прежнему подвержен проблемам, позволяющим удаленное выполнение кода.

Исследователь в области безопасности Джеймс Ли (James Lee) опубликовал два PoC-видео, демонстрирующих уязвимости. Как показано в ролике, несмотря на то, что система полностью пропатчена, Windows Defender выходит из строя и повторно не запускается. По его словам, проблемы связаны с неполной реализацией песочницы.

Как отметил эксперт, обнаруженные им уязвимости не связаны с теми, что Microsoft исправила, отреагировав на информацию, предоставленную специалистом Google Project Zero Тэвисом Орманди (Tavis Ormandy). По его словам, патчи устраняли множественные DoS-уязвимости, уязвимости целочисленного переполнения (integer overflow) и использования после освобождения (use-after-free), тогда как он обратил внимание на проблемы типа type confusion (путаница типов данных) и логические ошибки.

Напомним, в прошедшем мае Тэвис Орманди обнаружил две уязвимости, затрагивающие антивирусный эмулятор в движке MsMpEng и Microsoft Malware Protection Engine (MMPE). Первая позволяла перехватить контроль над эмулятором, вторая — выполнить произвольный код.

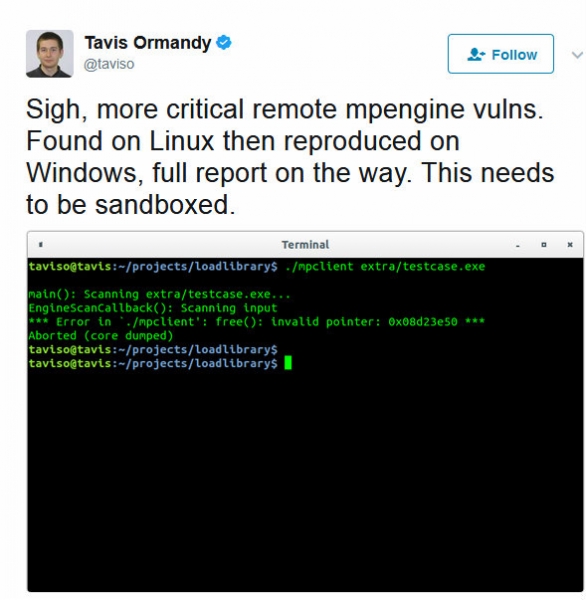

Кстати, недавно исследователь сообщил, что выявил еще несколько критических уязвимостей в MMPE, информацию о которых пообещал опубликовать чуть позже.