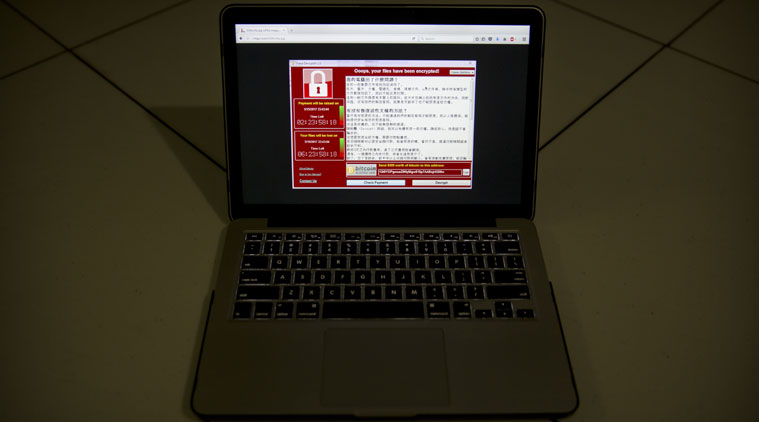

Программа-загрузчик собирает информацию об инфицированном компьютере, делает снимок экрана и загружает вымогательское ПО Locky.

Исследователи безопасности из компании Symantec обнаружили новую версию загрузчика Necurs, получившую ряд редких для подобных программ функций, в частности, способность делать скриншоты на инфицированном устройстве.

Necurs – общее название вредоносного ПО и ботнета из зараженных устройств. Вредонос относится к типу программ-загрузчиков и выполняет 3 основные функции: установка на целевое устройство, сбор информации о зараженном хосте и загрузка дополнительного вредоносного ПО, в частности, программы-вымогателя Locky.

Necurs распространяется посредством спам-писем, рассылаемых с инфицированных устройств или взломанных web-серверов. Загрузчик Necurs часто остается проигнорированным, однако в новой версии исследователи обнаружили две дополнительные возможности — скрипт Powershell, способный делать снимки экрана на инфицированном устройстве и загружать их на удаленный сервер, а также функцию сообщения об ошибках, которая отправляет информацию о проблемах операторам вредоносного ПО. Данные функции типичны для вредоносного ПО, однако подобный функционал впервые появился в загрузчике.

Как полагают исследователи, появление функции захвата экрана может говорить о намерении операторов Necurs собирать больше информации об инфицированных компьютерах. На основании данной информации злоумышленники могут определить более перспективные цели, например, выявлять компьютеры, подключенные к корпоративным сетям.

В последнее время исследователи наблюдают повышенную активность ботнета Necurs. Помимо Locky, ботнет также распространяет банковский троян Trickbot.

Подписывайтесь на канал «SecurityLab» в Telegram, чтобы первыми узнавать о новостях и эксклюзивных материалах по информационной безопасности.